Скрытые каналы в действии – примеры построения в IP сети

В первой статье цикла мы рассказали о том, что несет в себе понятие сетевых скрытых каналов. Во второй статье мы поговорим о том, как строятся сетевые скрытые каналы в реальных сетях пакетной передачи на примере протоколов IPv4, ICMP и HTTP.

Погода сигнала

Стабильно

История уже пережила первый всплеск и теперь работает как надёжный контекстный материал.

Оставайтесь в сигнале

Следить за темой «Скрытые каналы в действии – примеры построения в IP сети»

Следите не только за этой публикацией, но и за её продолжением: новыми материалами, соседними источниками и развитием сюжета.

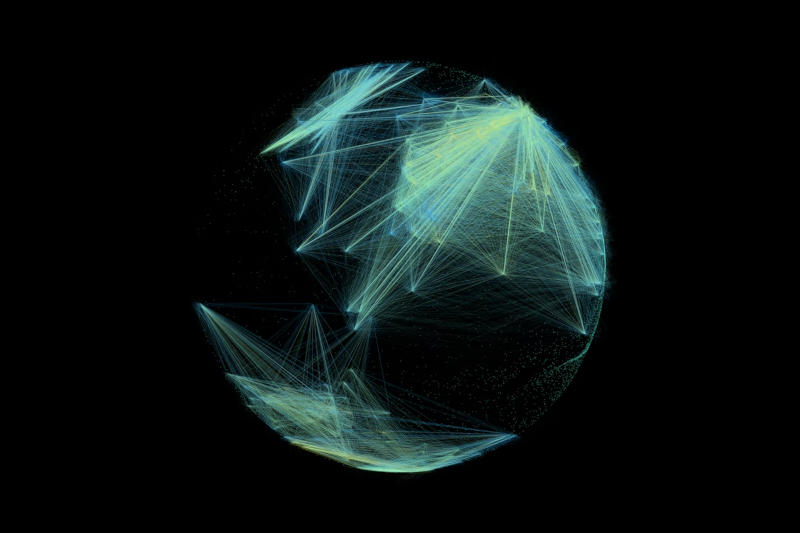

Карта темы

Понять тему за минуту

Быстрый вход в историю: почему она важна сейчас, кто в ней участвует и куда идти дальше за контекстом.

Почему это важно сейчас

Карта темы

Открыть живую карту этой истории

Посмотрите, какие сущности, линии сюжета, источники и follow-up материалы формируют эту историю прямо сейчас.

Нажимайте на узлы

Story timeline

Продолжить следить за темой

Короткая линия событий и follow-up материалов, чтобы быстро понять ход темы.

Насколько можно опираться

Сигнал и надёжность Habr

Источник работает в быстрый ритме: 0% последних материалов попадают в горячее окно, а 8% дают выраженный поисковый сигнал.

Надёжность

10

Свежесть

22

Источников в сюжете

2

Похожие статьи

Еще материалы, которые пересекаются по тегам, источнику или категории.

МАКС на прослушке? Реверсер заявил о тайной записи звука во время звонков

Пользователь Хабра под ником zarazaexe опубликовал масштабный разбор APK российского мессенджера МАКС и заявил, что обнаружил в приложении функции скрытой записи звука во время ...

Погода сигнала

История уже пережила первый всплеск и теперь работает как надёжный контекстный материал.

Почему сейчас

История уже пережила первый заголовок, но всё ещё активно развивается.

Предложен протокол IPv8 — с обратной совместимостью с привычным IPv4

Сетевой архитектор Джеймс Тейн (James Thain) предложил проект протокола IPv8 и надеется собрать средства на создание тестовой площадки, которая поможет продемонстрировать его ид...

Погода сигнала

История уже пережила первый всплеск и теперь работает как надёжный контекстный материал.

Почему сейчас

История уже пережила первый заголовок, но всё ещё активно развивается.

Как найти причину латенси в пайплайне обработки HTTP запроса за 5 минут: разбираем шаг за шагом

Как найти причину латенси в пайплайне обработки HTTP запроса за 5 минут: разбираем шаг за шагомЯ достаточно ленивый и рациональный человек. В конце прошлого года у CloudFlare и ...

Погода сигнала

История уже пережила первый всплеск и теперь работает как надёжный контекстный материал.

Почему сейчас

История уже пережила первый заголовок, но всё ещё активно развивается.

Большая распаковка Java 26. Что этот релиз значит для нас всех?

Java 26 вышла 18 марта. В релизе 10 JEP-ов: Structured Concurrency получила шестое превью и API наконец стабилизировался, final-поля начинают путь к настоящей иммутабельности, G...

Погода сигнала

История уже пережила первый всплеск и теперь работает как надёжный контекстный материал.

Почему сейчас

История уже пережила первый заголовок, но всё ещё активно развивается.

Еще материалы от Habr

Свежие публикации и продолжение темы от той же редакции.

Промпты Nano Banana для фото и изображений: Бесплатно для Нано Банана Про

Создание безупречного визуала в Nano Banana — это не вопрос везения, а результат правильной коммуникации с нейросетью. В отличие от простых моделей прошлого, этот инструмент спо...

Погода сигнала

История уже пережила первый всплеск и теперь работает как надёжный контекстный материал.

Почему сейчас

История уже пережила первый заголовок, но всё ещё активно развивается.

Пошаговая инструкция установки MTProto прокси через Service Node + VLESS

Если вы когда-нибудь пытались поднять прокси для Telegram на сервере, то знаете, что такое «мессенджер не грузит». В этой инструкции я предлагаю рассмотреть подробную, пошаговую...

Погода сигнала

Сейчас это одна из самых сильных точек сигнала: тема тянет поиск, внимание или редакционный приоритет.

Почему сейчас

Тема уже растёт в поиске: импульс 919 и 27 внешнего сигнала.

Накрутка поведенческих факторов для роста позиций — реально ли за день занять топ 1 Яндекса

Знаете, можно много долго спорить о том, что вот там умеют делать, а наши ничего не умеют. Но подход Яндекса к формированию поисковой выдачи мне всегда импонировал больше, нежел...

Погода сигнала

История уже пережила первый всплеск и теперь работает как надёжный контекстный материал.

Почему сейчас

История уже пережила первый заголовок, но всё ещё активно развивается.

Тени истории. Ренессанс – революция, подарившая миру главный инструмент шпионов

Вторая статья цикла о криптографии, в котором мы рассказываем, как человечество училось прятать и расшифровывать секреты — от древних методов до современных алгоритмов. Сегодня ...

Погода сигнала

История уже пережила первый всплеск и теперь работает как надёжный контекстный материал.

Почему сейчас

История уже пережила первый заголовок, но всё ещё активно развивается.